Seguridad Multi-Tenant

Aislamiento completo de datos y control de acceso avanzado

Aislamiento Completo de Datos

Arquitectura multi-tenant con aislamiento total de datos entre organizaciones. Cada tenant tiene su propio espacio de datos completamente separado.

RBAC Granular

Sistema de control de acceso basado en roles con permisos granulares a nivel de módulo, función y registro.

Control de Acceso Avanzado

Múltiples capas de seguridad con autenticación de dos factores, IP whitelisting y políticas de contraseñas robustas.

Auditoría Completa

Registro inmutable de todas las acciones del sistema con trazabilidad completa y logs de auditoría encriptados.

Encriptación End-to-End

Protección de datos sensibles con encriptación en múltiples capas y gestión segura de claves.

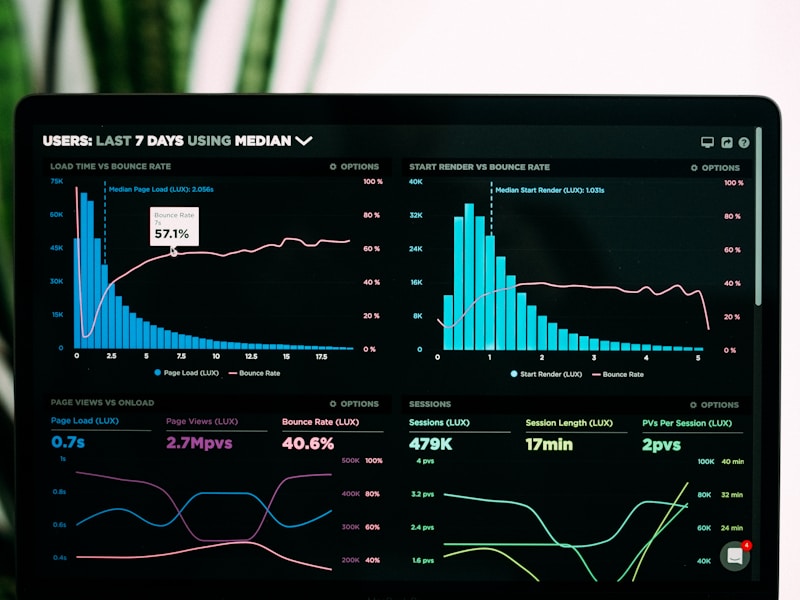

Monitoreo y Detección de Amenazas

Sistema de monitoreo continuo con detección automática de actividades sospechosas y alertas en tiempo real.

Seguridad de Red

Protección perimetral con firewalls, DDoS protection y segmentación de red para máxima seguridad.

Autenticación Biométrica

Soporte para autenticación biométrica y métodos avanzados de verificación de identidad.

Cumplimiento Normativo

GDPR

Cumplimiento completo con el Reglamento General de Protección de Datos

SOC 2

Certificación de controles de seguridad, disponibilidad y confidencialidad

ISO 27001

Gestión de seguridad de la información según estándar internacional

CCPA

Cumplimiento con la Ley de Privacidad del Consumidor de California

LGPD

Cumplimiento con la Ley General de Protección de Datos de Brasil

HIPAA

Cumplimiento para organizaciones de salud (opcional)

Garantías de Seguridad

Tu seguridad es nuestra prioridad

Confía en nosotros para proteger tus datos más sensibles. Implementamos las mejores prácticas de seguridad de la industria.